メディアでも話題になっていたウクライナ政府や銀行などへ向けられたサイバー攻撃。

DDoS攻撃やウクライナ国内のサーバーがマルウェアに感染させられたりと、悪意のある攻撃の手はサイバー空間でも変わらない。

僕がこのブログでも信頼して利用しているセキュリティプラグインWordfenceが、このサイバー空間での事態に対し措置を講じました。

WordPressセキュリティプラグインWordfenceの対応

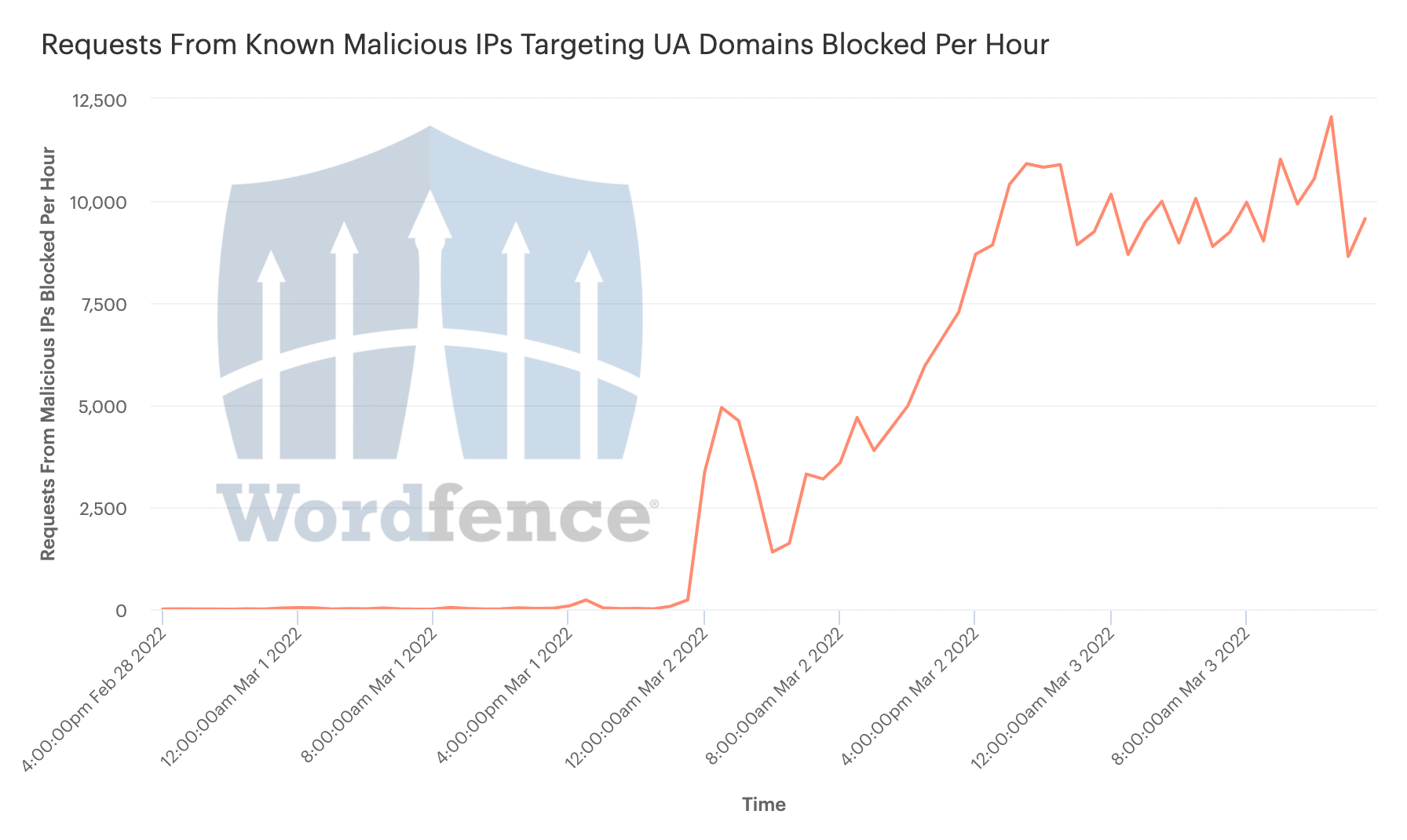

WordPressセキュリティプラグインWordfenceは、ウクライナドメイン(.ua)でのユーザーに対し、有料版だけのプレミアム機能であるWordfence独自ブラックリストによるIPアドレスブロック機能を無償で提供を開始。

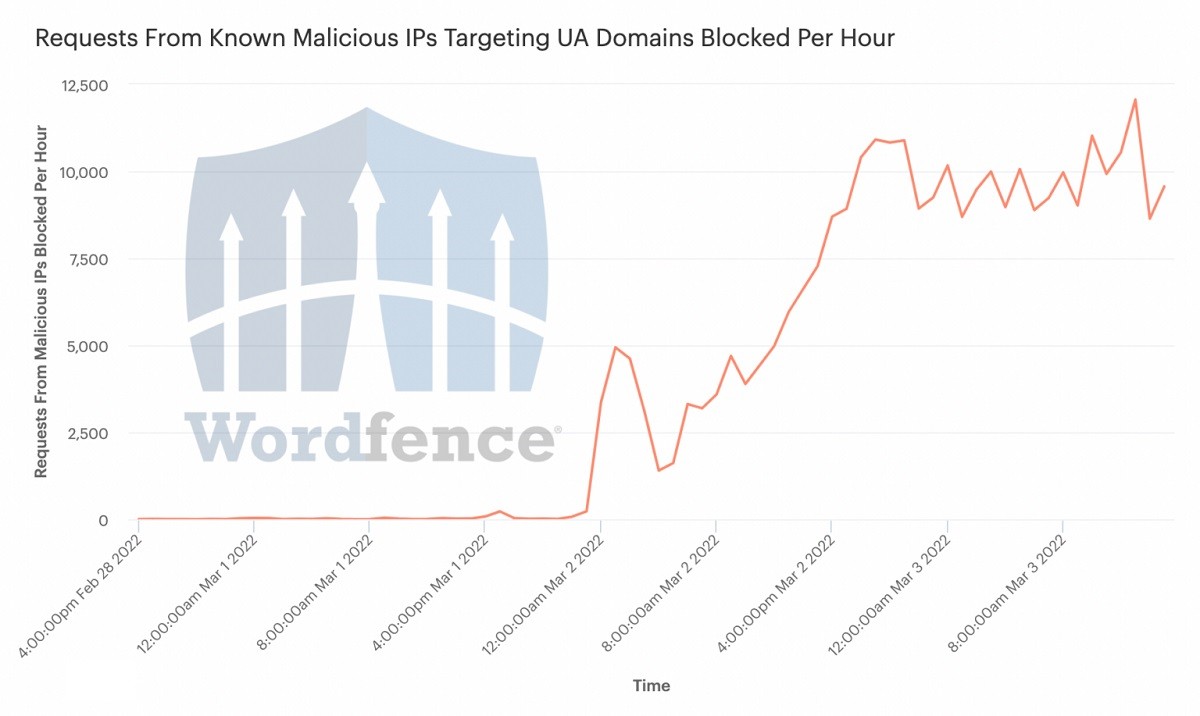

3月2日正午(UTC)より無料で提供されアップデートされたWordfenceにより、ウクライナに向けられた1日当たり25,000以上の不正アクセスをブロックしていると言う。

ウクライナ国内では8,000以上のWordfence利用者がいる。

またロシア政府系WEBサイトでのWordfenceの利用を停止。既にインストールされているWordfenceは機能はするが、ファイアウォールルール、マルウェアの署名、ブルートフォース攻撃をするIPブラックリスト、またはIPブロックリストを受け取ることができなくなる。

ロシア国内の非政府WEBサイトに対しては、この措置は取られていないと言う。

Wordfence Blog

原文は英語ですがGoogle翻訳でも意味は伝わるので、WordPressのセキュリティ対策に興味のある方は是非一読をお勧め。

WordPressブログのセキュリティに関する有益な記事が多く配信されています。

脆弱性が発見されたプラグインの情報なども素早く公開され、WordPressに関する総合的なセキュリティ情報が発信されています。

/?author=1の危険性

個人ブログを含め、全てのWordPress利用者へ向けた注意事項。

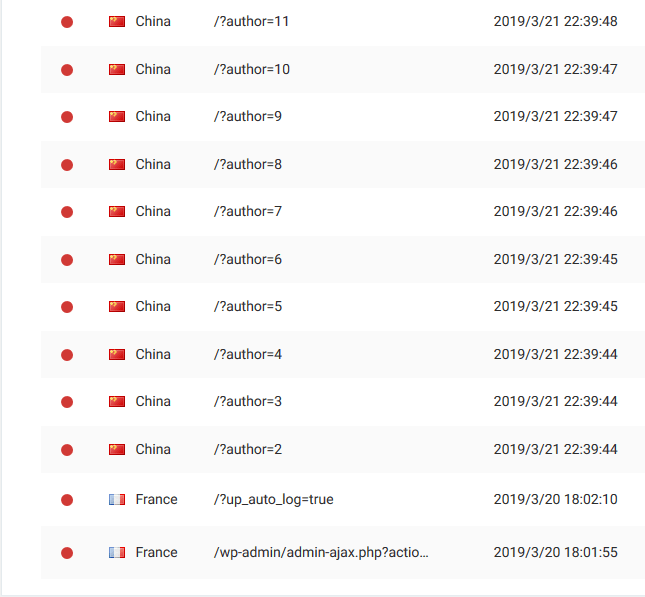

WEBサイトアドレス/?author=1やxmlrpc.php等の外部に知らせる必要のない管理者情報が漏れてしまう危険性について

Analyzing a Week of Blocked Attacks(2018年1月22日)

/?author=数字や/xmlrpc.php、/xmlrpc.php?rsd=、/wp-json/wp/v2/users/等には第3者がアクセス出来ないように対策しましょう。

セキュリティ・プラグインWordfenceは下の画像のように、明らかに不正な情報収集のためのアクセスをブロックする設定が可能です。

制作業者が作ったWordPressサイトでも、これらの公開する必要のない投稿者情報が丸見えになっているWEBサイトも散見します。業者に任せているから、と油断は禁物です。

ここ数年で、レンタルサーバー運営会社側の設定により、見えないように徐々に対策されて来つつあります。しかし、知識や技術力、見識の差からでしょうか、所謂”格安WEB制作業者”さんの制作したWordPressサイトに、これらの情報が丸見えになってしまう例が多いように見受けられます。

脆弱性が見つかったプラグインもWordfence Blogで情報が随時報告されます。

WordPress Sites Compromised via Zero-Day Vulnerabilities in Total Donations Plugin

A Tale of Two Vulnerabilities: Using Commercial Plugins Responsibly

公式サイトで配布されているプラグインやテーマも100%絶対安全とは言えません。

脆弱性が見つかっても、対応や改善に数日以上かかっているプラグインやテーマも少なくありません。

自己責任で使うため、情報収集tとセキュリティ対策は不可欠です。

脆弱性が見つかったWordPressプラグインの報告例

プラグインAbandoned Cart Lite for WooCommercen旧バージョンにXSSの脆弱性を悪用可能な事を見つける。

XSS Vulnerability in Abandoned Cart Plugin Leads To WordPress Site Takeovers

WordPress向けプラグインSocial Warfareに脆弱性が存在し、ゼロデイ攻撃が発生していることがわかった。急遽アップデートがリリースされており、利用者には早急な対応が求められる。

コメント